정보보호실무-07-정보보호 보호대책 및 보안 전략 수립

'정보보호' 카테고리의 다른 글

| 정보보호실무-06-위험평가 (0) | 2023.07.25 |

|---|---|

| 정보보호실무-05-위험분석 (0) | 2023.07.25 |

| 정보보호실무-04-취약점분석 (0) | 2023.07.25 |

| 정보보호실무-03-위협 (0) | 2023.07.25 |

| 정보보호실무-02-정보자산 식별과 평가 분석 방안 (0) | 2023.07.25 |

정보보호실무-06-위험평가

'정보보호' 카테고리의 다른 글

| 정보보호실무-07-정보보호 보호대책 및 보안 전략 수립 (0) | 2023.07.25 |

|---|---|

| 정보보호실무-05-위험분석 (0) | 2023.07.25 |

| 정보보호실무-04-취약점분석 (0) | 2023.07.25 |

| 정보보호실무-03-위협 (0) | 2023.07.25 |

| 정보보호실무-02-정보자산 식별과 평가 분석 방안 (0) | 2023.07.25 |

정보보호실무-05-위험분석

'정보보호' 카테고리의 다른 글

| 정보보호실무-07-정보보호 보호대책 및 보안 전략 수립 (0) | 2023.07.25 |

|---|---|

| 정보보호실무-06-위험평가 (0) | 2023.07.25 |

| 정보보호실무-04-취약점분석 (0) | 2023.07.25 |

| 정보보호실무-03-위협 (0) | 2023.07.25 |

| 정보보호실무-02-정보자산 식별과 평가 분석 방안 (0) | 2023.07.25 |

정보보호실무-04-취약점분석

'정보보호' 카테고리의 다른 글

| 정보보호실무-06-위험평가 (0) | 2023.07.25 |

|---|---|

| 정보보호실무-05-위험분석 (0) | 2023.07.25 |

| 정보보호실무-03-위협 (0) | 2023.07.25 |

| 정보보호실무-02-정보자산 식별과 평가 분석 방안 (0) | 2023.07.25 |

| 정보보호실무-01-위험관리 (0) | 2023.07.06 |

정보보호실무-03-위협

'정보보호' 카테고리의 다른 글

| 정보보호실무-05-위험분석 (0) | 2023.07.25 |

|---|---|

| 정보보호실무-04-취약점분석 (0) | 2023.07.25 |

| 정보보호실무-02-정보자산 식별과 평가 분석 방안 (0) | 2023.07.25 |

| 정보보호실무-01-위험관리 (0) | 2023.07.06 |

| 취약점, 위협과 위험의 차이 (1) | 2022.04.16 |

정보보호실무-02-정보자산 식별과 평가 분석 방안

'정보보호' 카테고리의 다른 글

| 정보보호실무-05-위험분석 (0) | 2023.07.25 |

|---|---|

| 정보보호실무-04-취약점분석 (0) | 2023.07.25 |

| 정보보호실무-03-위협 (0) | 2023.07.25 |

| 정보보호실무-01-위험관리 (0) | 2023.07.06 |

| 취약점, 위협과 위험의 차이 (1) | 2022.04.16 |

정보보호실무-01-위험관리

'정보보호' 카테고리의 다른 글

| 정보보호실무-05-위험분석 (0) | 2023.07.25 |

|---|---|

| 정보보호실무-04-취약점분석 (0) | 2023.07.25 |

| 정보보호실무-03-위협 (0) | 2023.07.25 |

| 정보보호실무-02-정보자산 식별과 평가 분석 방안 (0) | 2023.07.25 |

| 취약점, 위협과 위험의 차이 (1) | 2022.04.16 |

취약점, 위협과 위험의 차이

취약점, 위협과 위험의 차이

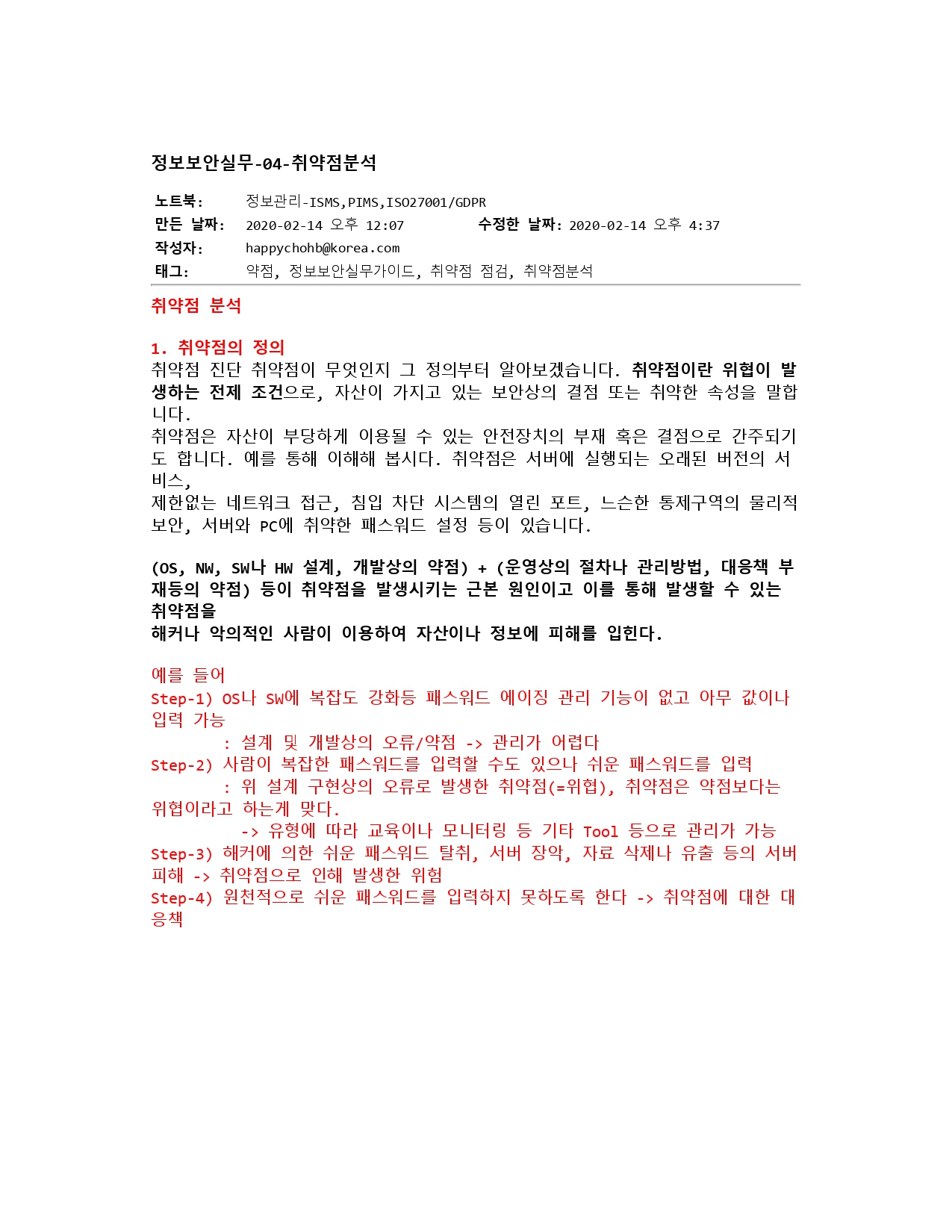

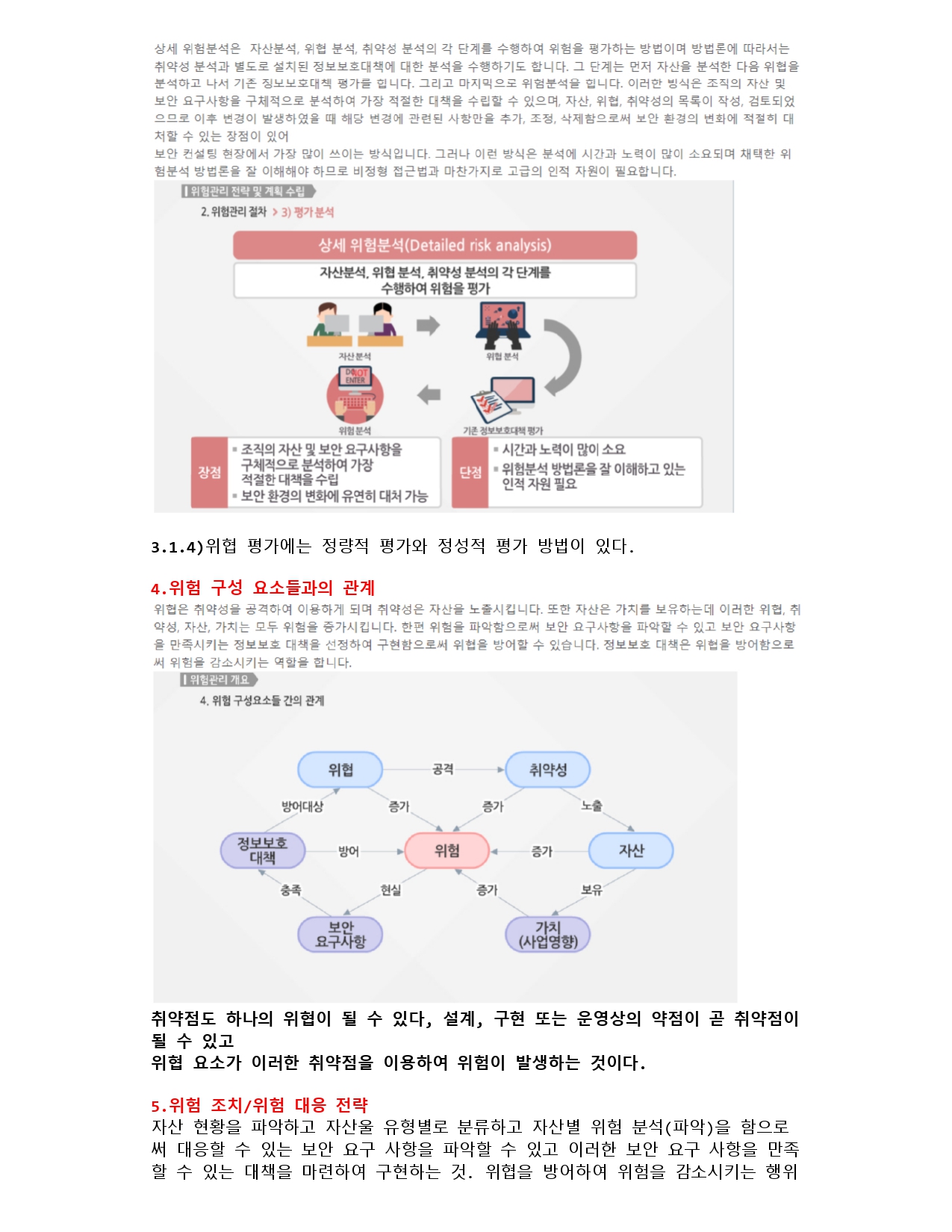

취약점(Vulnerability)

SW나 HW의 설계구조적, 생산적(SW구현포함), 관리적, 운영적 관점에서의 결함이나 허점

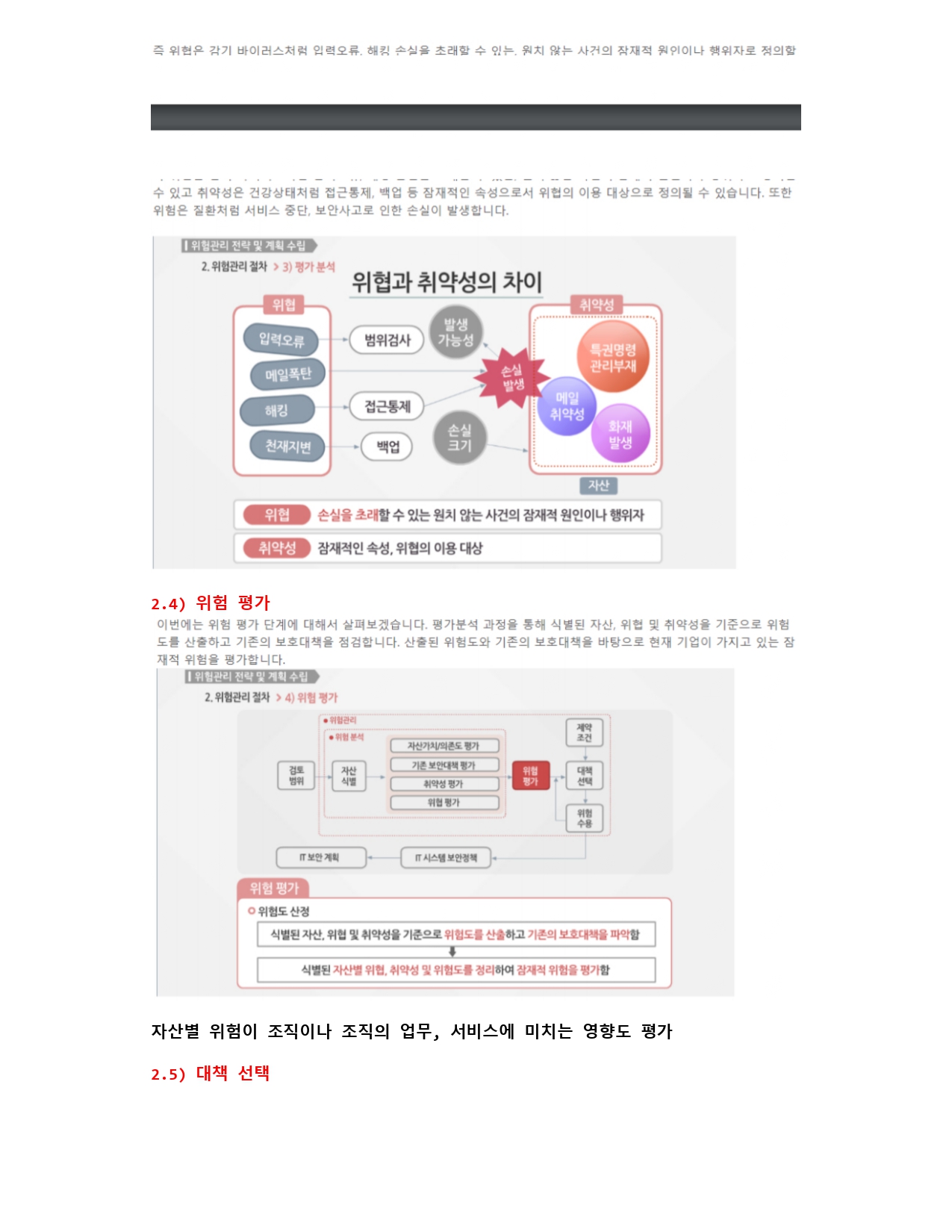

위협(Threats)

사람의 행위를 포함한 위험을 초래할 수 있는 직간접적 원인

위험(Risk)

내외부 위협으로 인해 발생할 수 있는 자산의 피해

예) 권한을 넘어선 정보 열람을 통한 주요 정보 유출

웹 어플이케이션에 패스워드 에이징 즉 패스워드 길이 제한이나 특수문자, 영숫자 조합 관리 기능이 없다 : 취약점

사용자가 간단한 패스워드를 입력할 수 있다 : 위협

위로 인해 어 패스워드 유추가 쉽고 패스워드 유출이나 Brute Force, Password Guessing 공격으로 정보유출이나 서비스 중지 발생 : 위험

자산(Assets)

조직의 활동을 위한 또는 활동에 관여되는 가치를 가진 모든 유무형의 보호 대상

위험관리(Risk Management)

위협으로부터의 발생할 수 있는 피해인 위험에 대해 대비하고 대응, 관리하기 위한 일련의 과정

위협은 모든 자산에 대해 현실적으로 다양한 이유로 취약점이 존재하지 않을 수는 없으므로 이를 통해 발생할 수 있는 위험을 수용 가능한 수준으로 감소시키고 유지하고자 하는 것이 위험관리의 목적

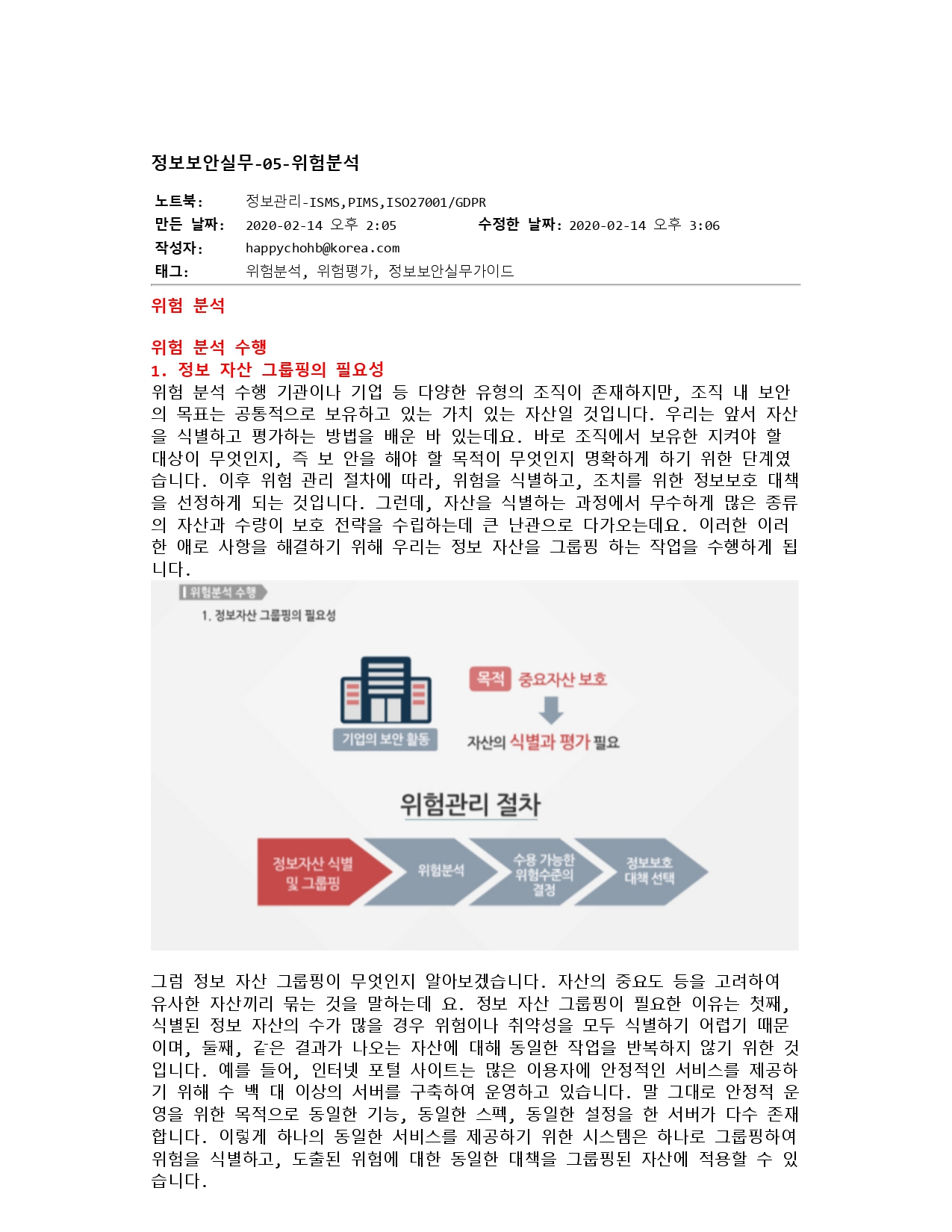

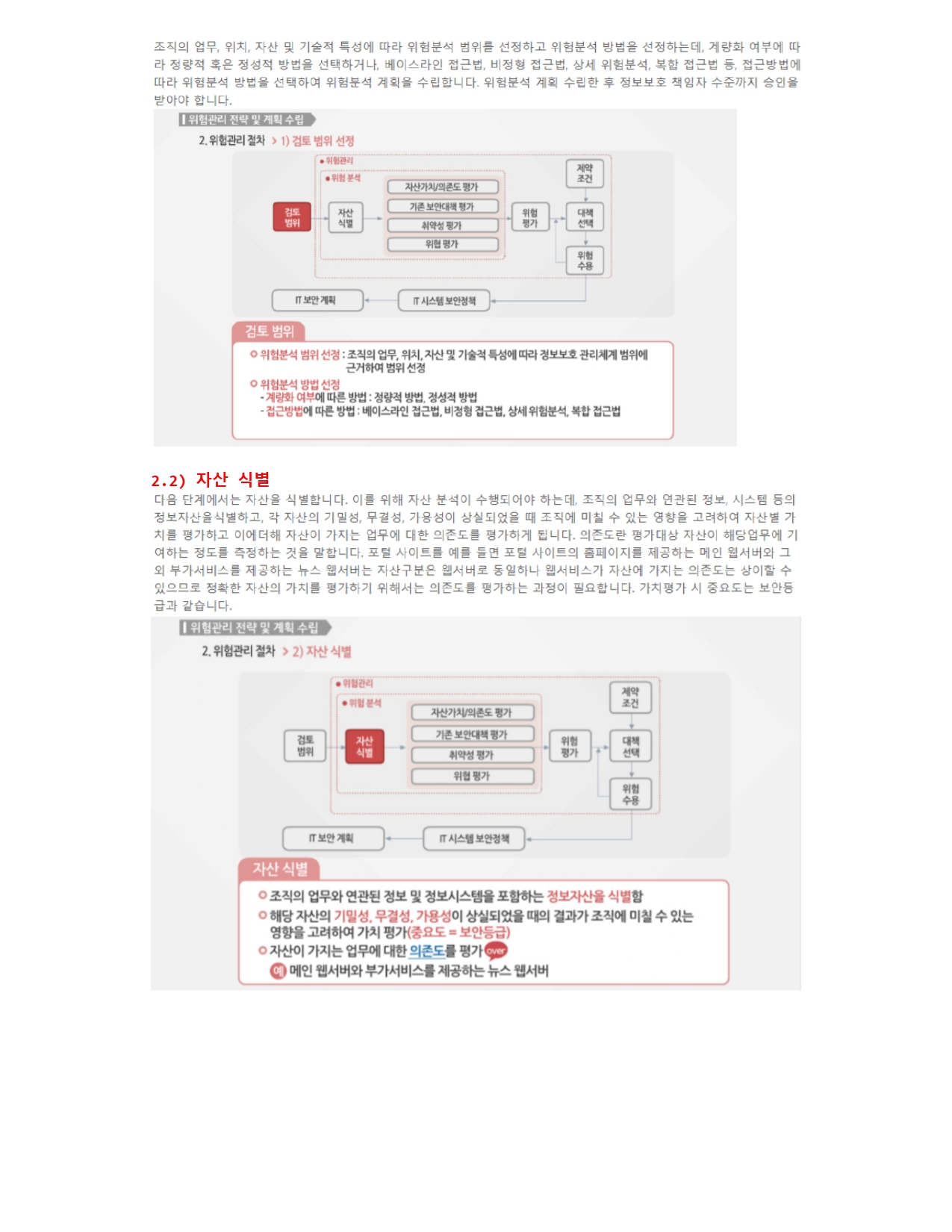

위험관리 절차

자산 분석 -> 자산 분류 -> 위험 식별 -> 위험 측정 -> 위험 산출 -> 위험 조치 -> 위험 수용

└ - - - - - - - - 위험 분석 - - - - - - - - ┘ └ - - - - 위험 평가 - - - - ┘

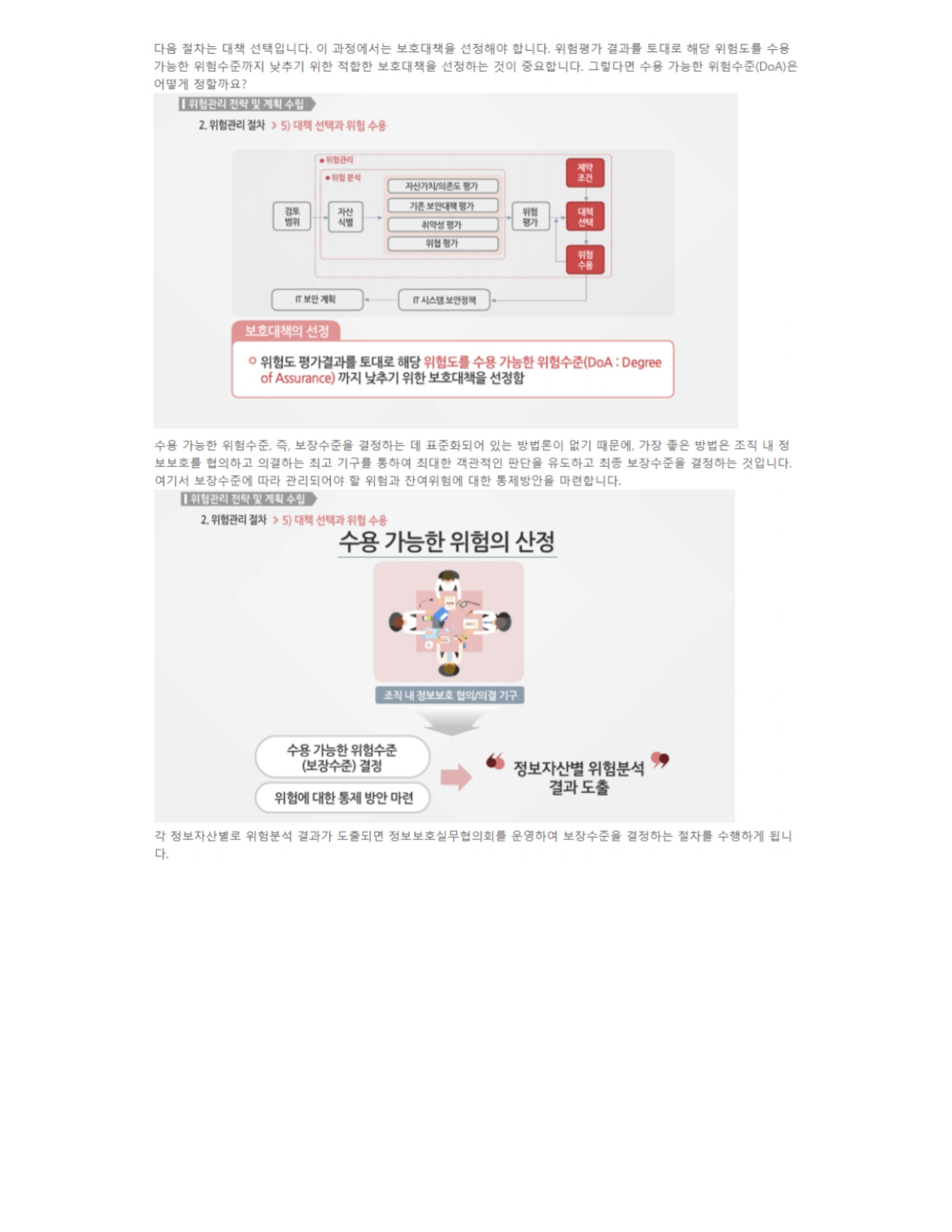

위험분석

정의

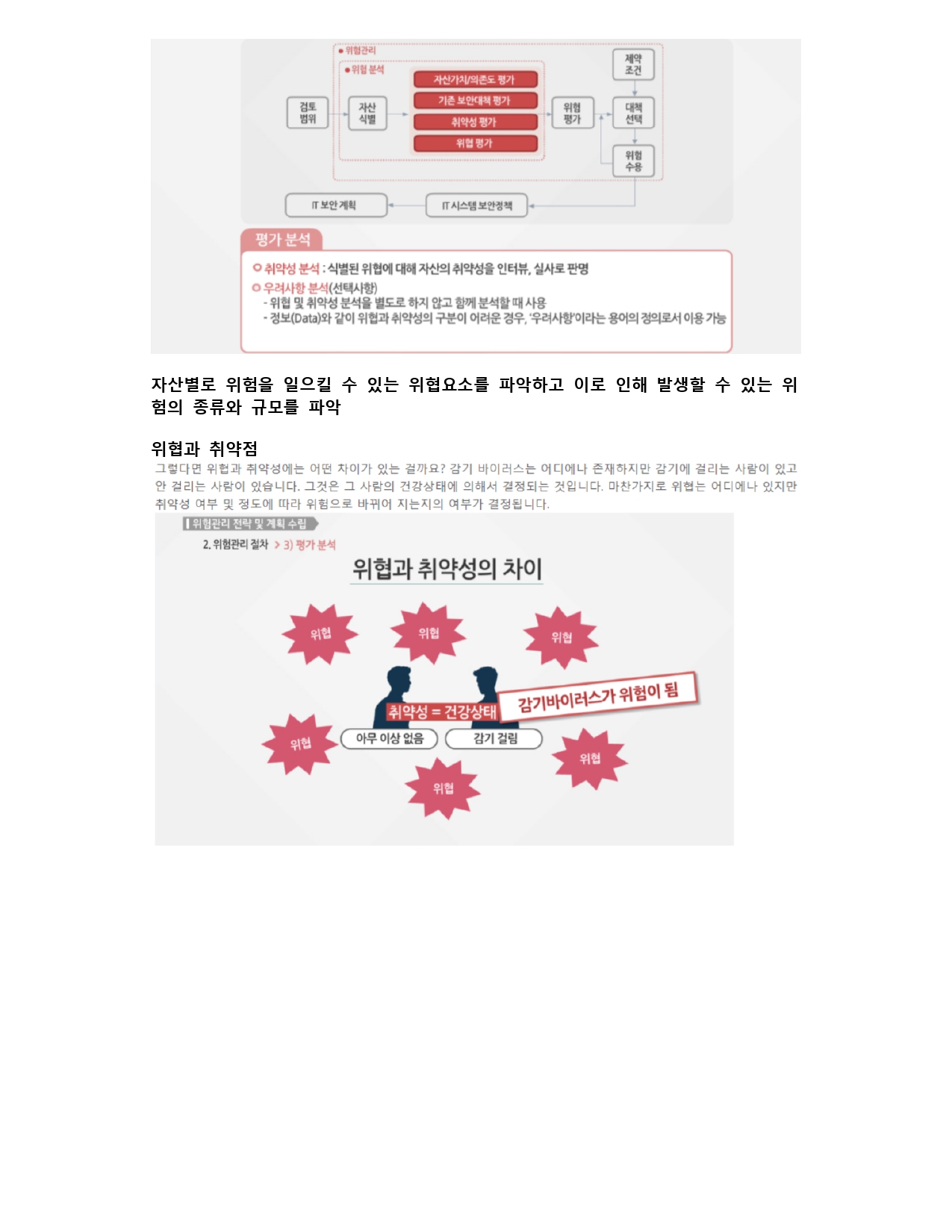

자산별로 위협으로부터 발생할 수 있는 위험의 유형이나 피해정도(규모)를 파악하는 것

목적

위험을 분석해야 대응책 즉 보안요구사항을 알 수 있고 이를 바탕으로 보안요구사항을 충족하는 정보보호대책을

수립할 수 있며 이러한 대책을 SW나 HW적으로 적용하여 보안위험을 감소시킬 수 있다.

방법

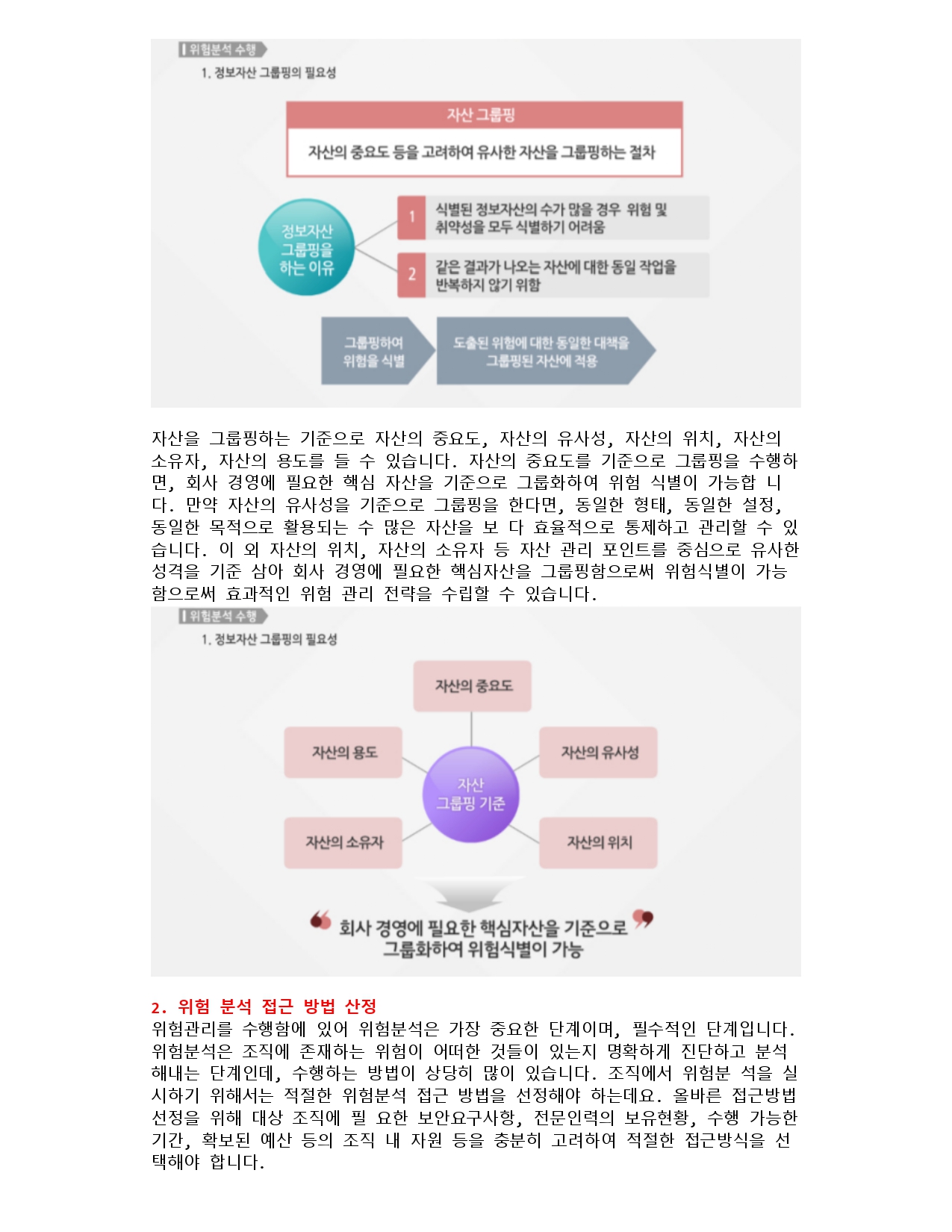

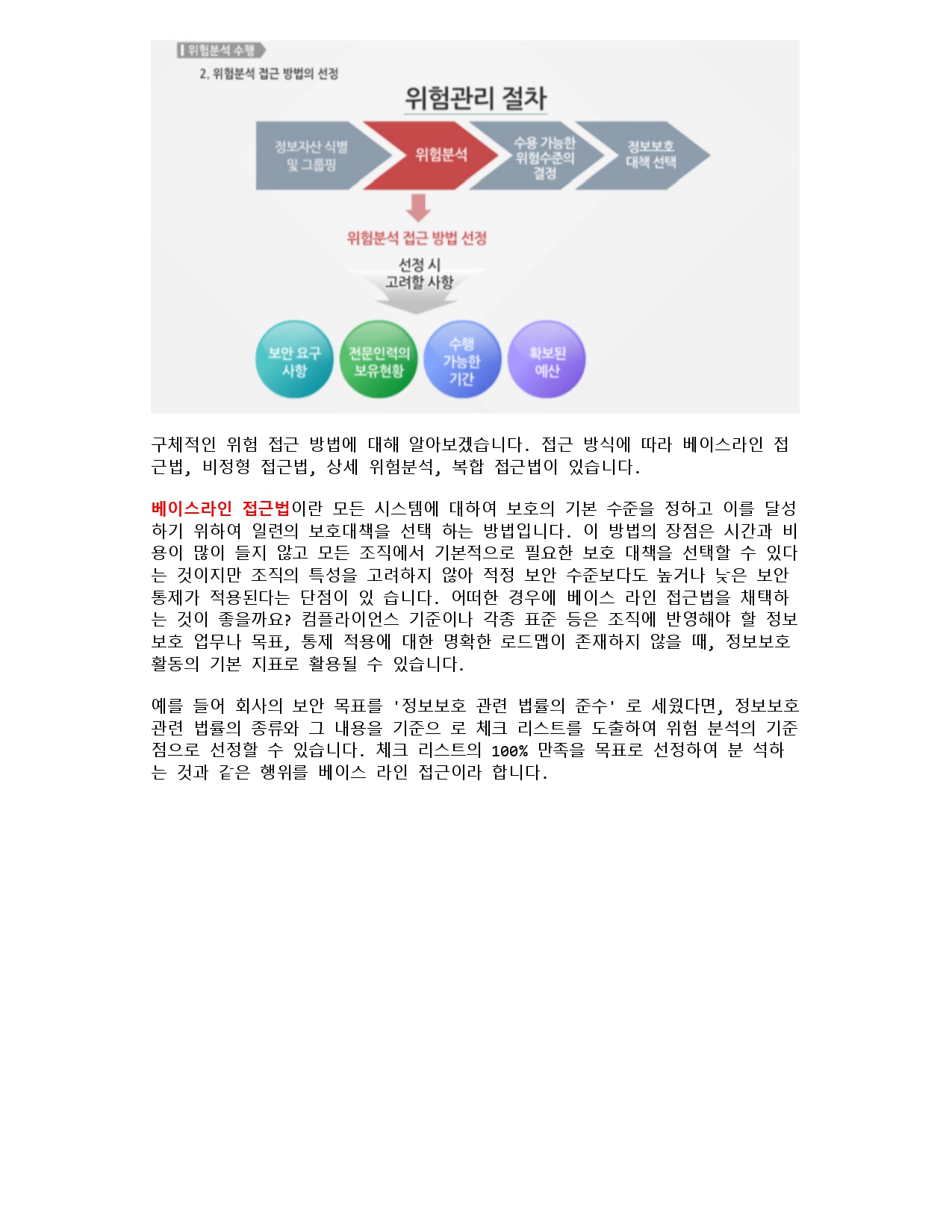

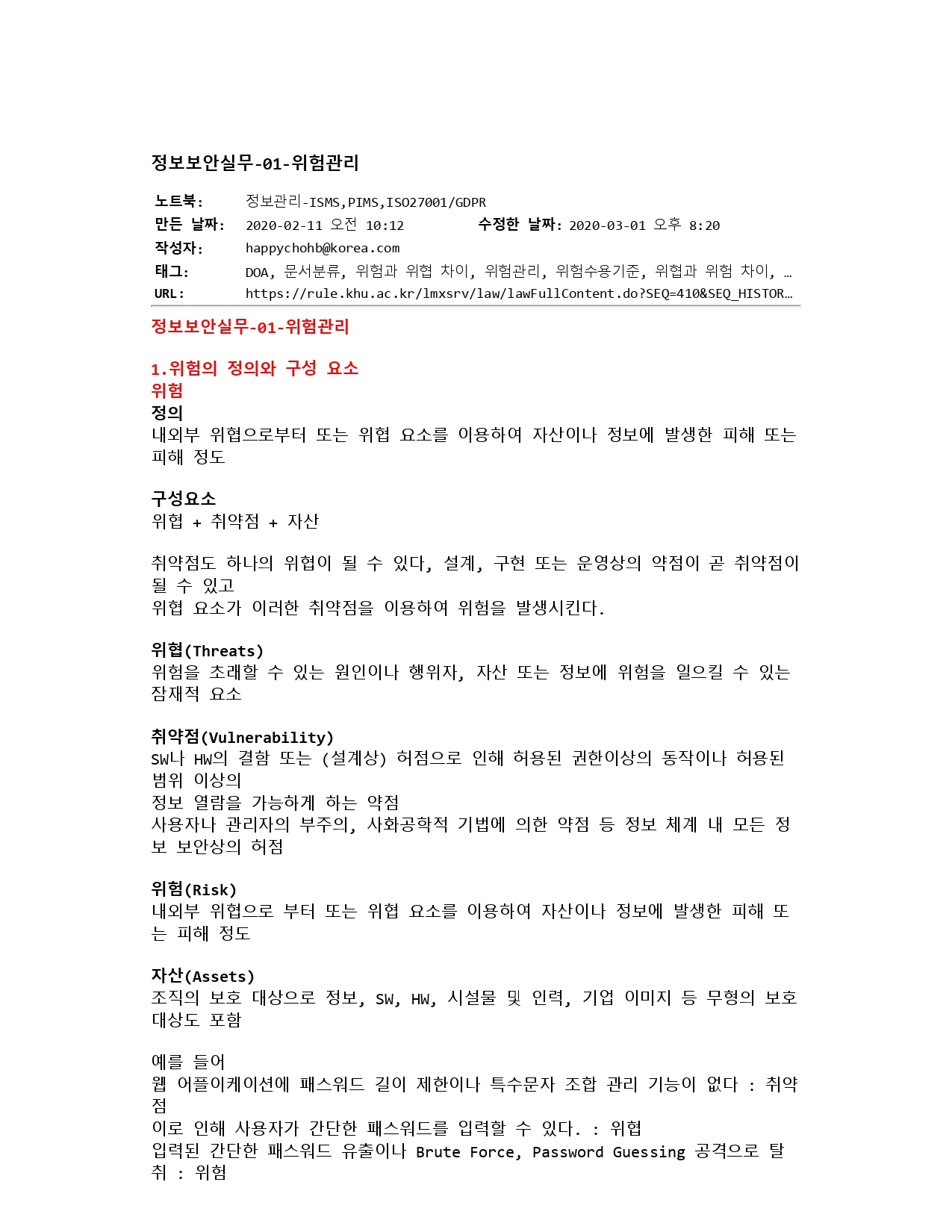

기본통제접근법

자산 유형별로 기본 베이스라인(체크 리스트)를 작성하고 이에 기반하여 위험을 분석

장점

시간과 비용 절감

단점

전문가나 경력이 많은 사람에 의해 자산 구성요소나 환경변화에 따른 주기적 체크리스트 업데이트 필요

누락이나 잘못된 정보에 의해 평가가 적절치 못할 경우 발생

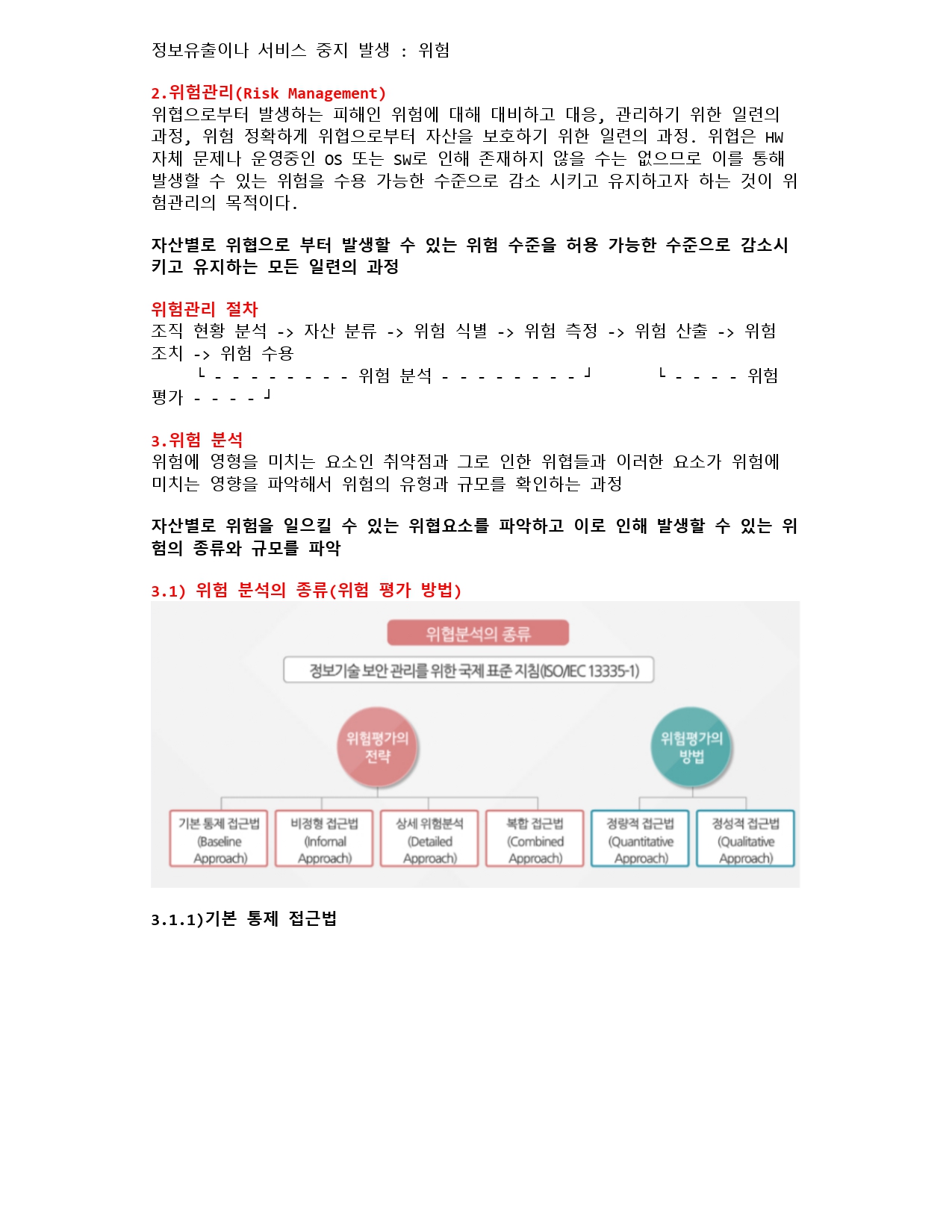

비정형 접근법

구체적인 방법론 보다 경험자의 경험에 기반하여 위험을 분석

장점

시간과 비용 절감

단점

새로운 유형의 위험이나 경력이 부족한 부분의 위험분석은 적절하게 대응이 불가

소규모 조직에 적합하고 규모가 크거나 자산이 많은 경우 적용의 어려움

경험이 적은 사람이 진행할 경우 적절한 위험 식별이 어려움

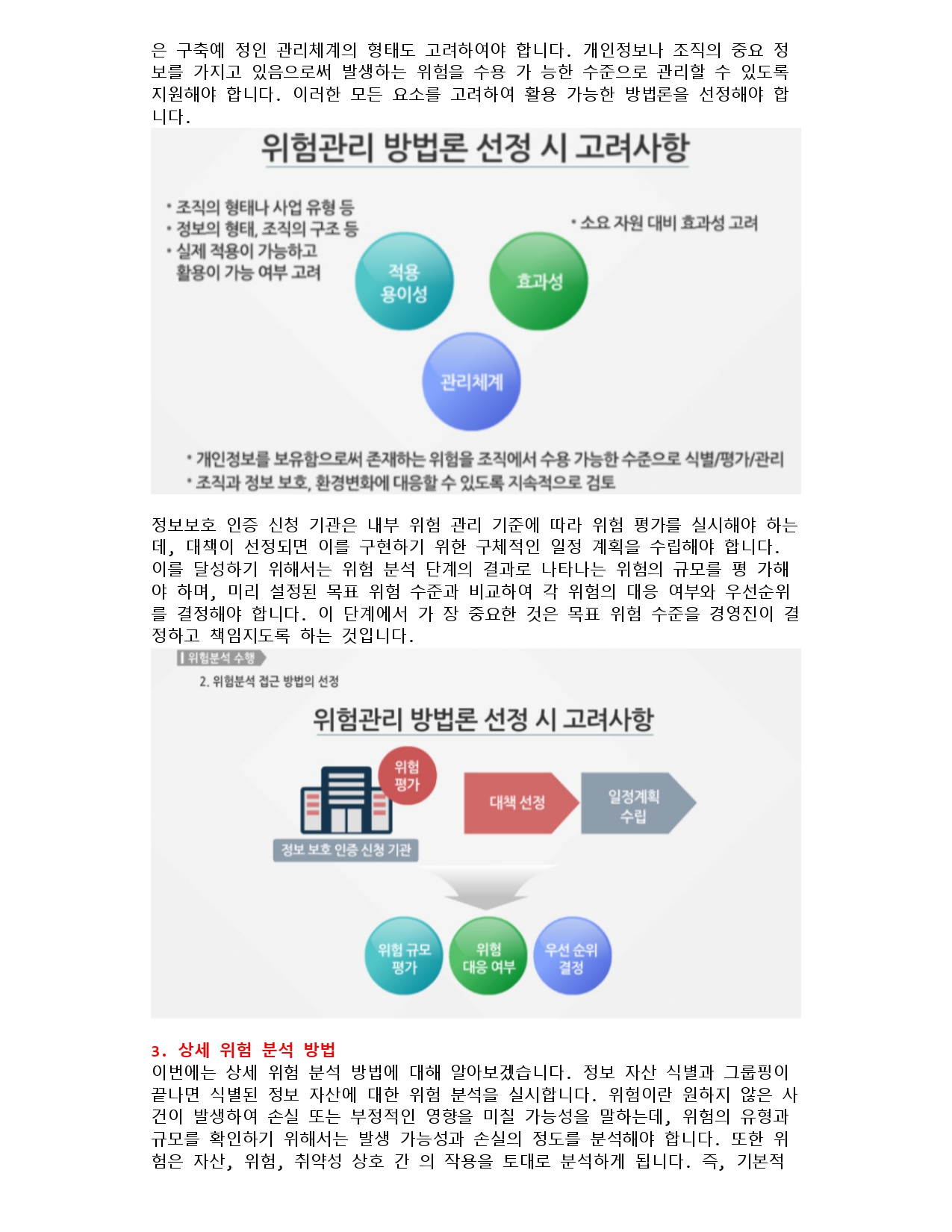

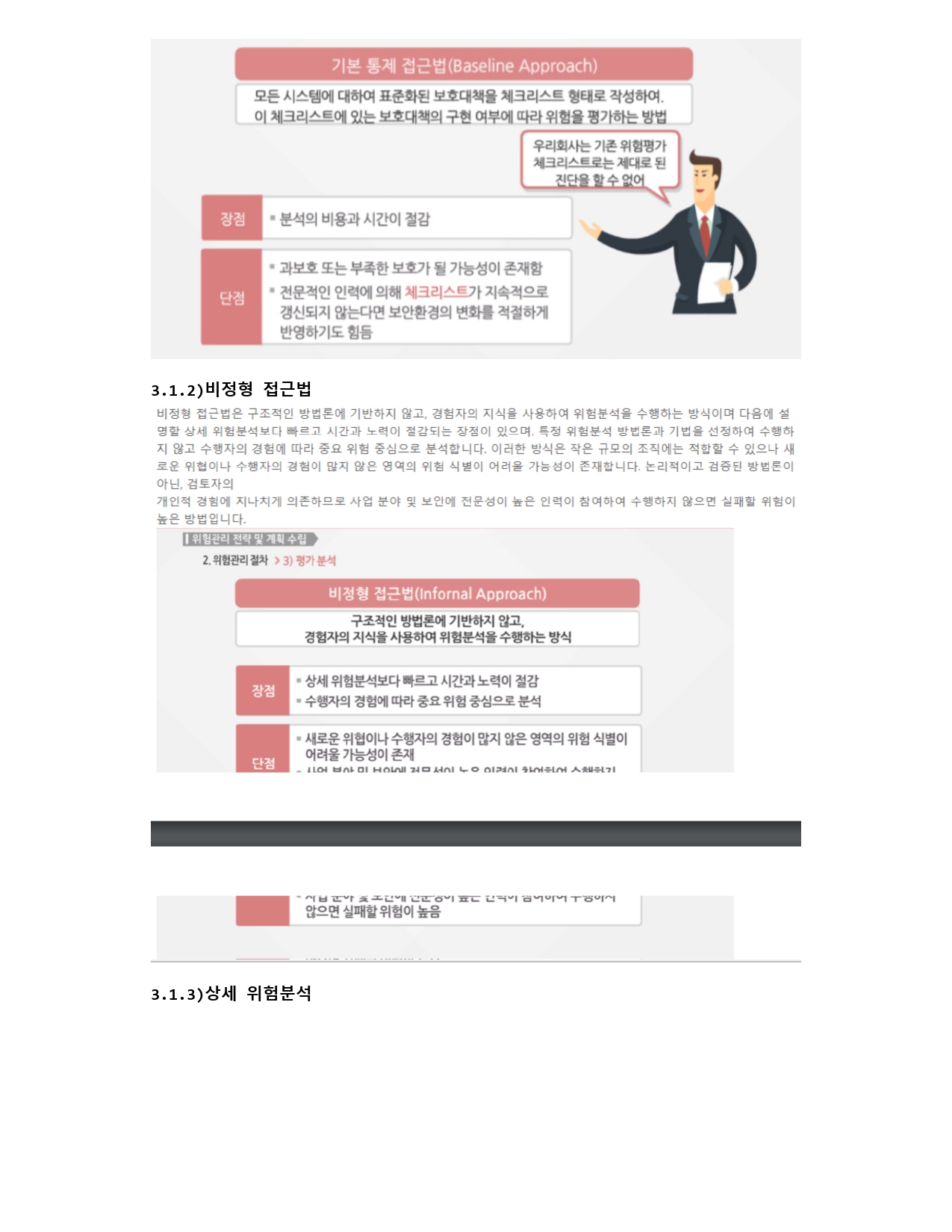

상세 위험분석

구조적인 위험분석 방법론에 근거하여 자산식별 및 분류, 취약점 분석, 위험 분석을 단계별로 구체적으로 수행

장점

보안컨설팅에서 가장 많이 사용됨

자산별로 구체적으로 위험을 분석하므로 가장 적절한 대응책 수립 가능

보안 화면 변화에 가장 적절하고 유연하게 대응

단점

시간과 비용이 많이 듬

구조적인 위험분석 방법론을 잘 이해하고 있는 인적자원이 필요

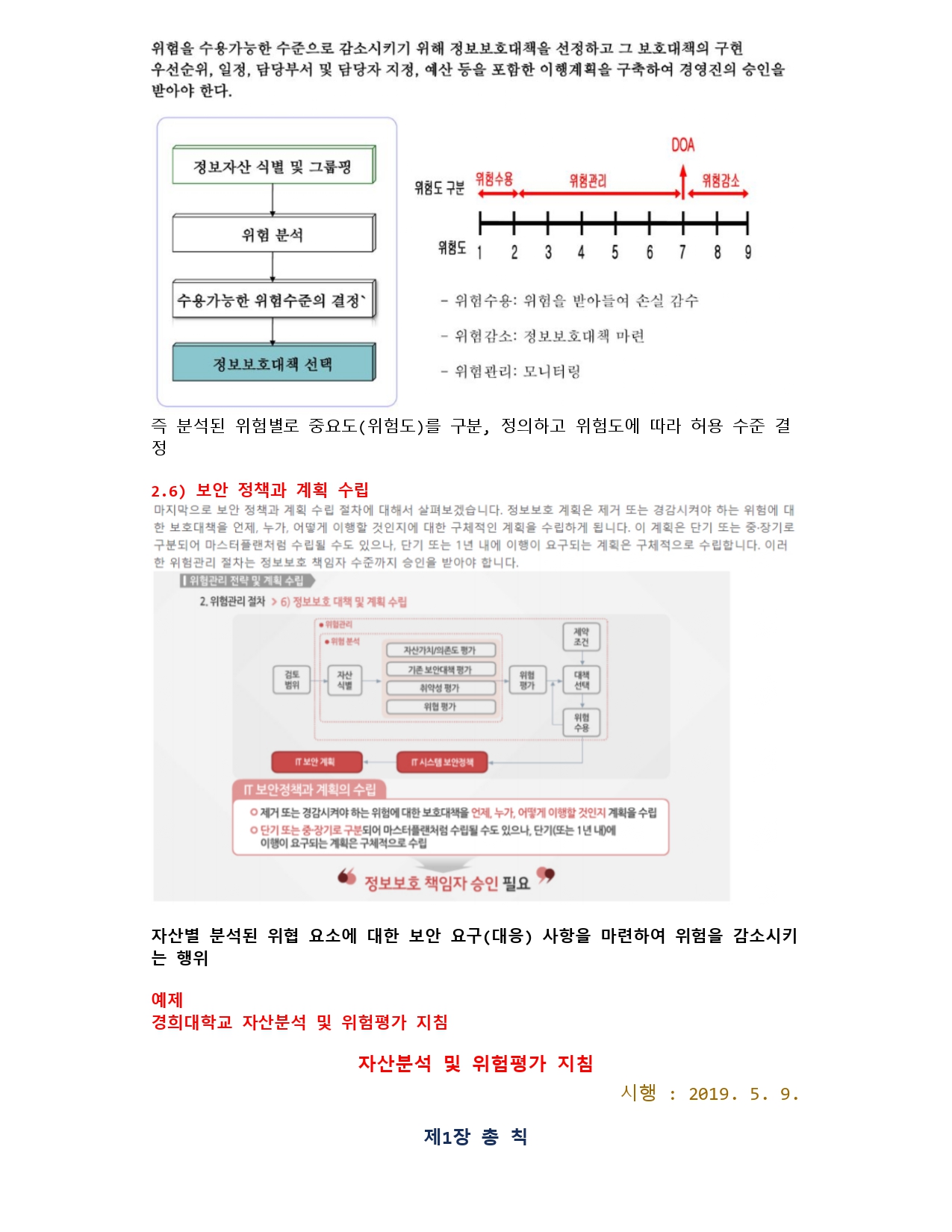

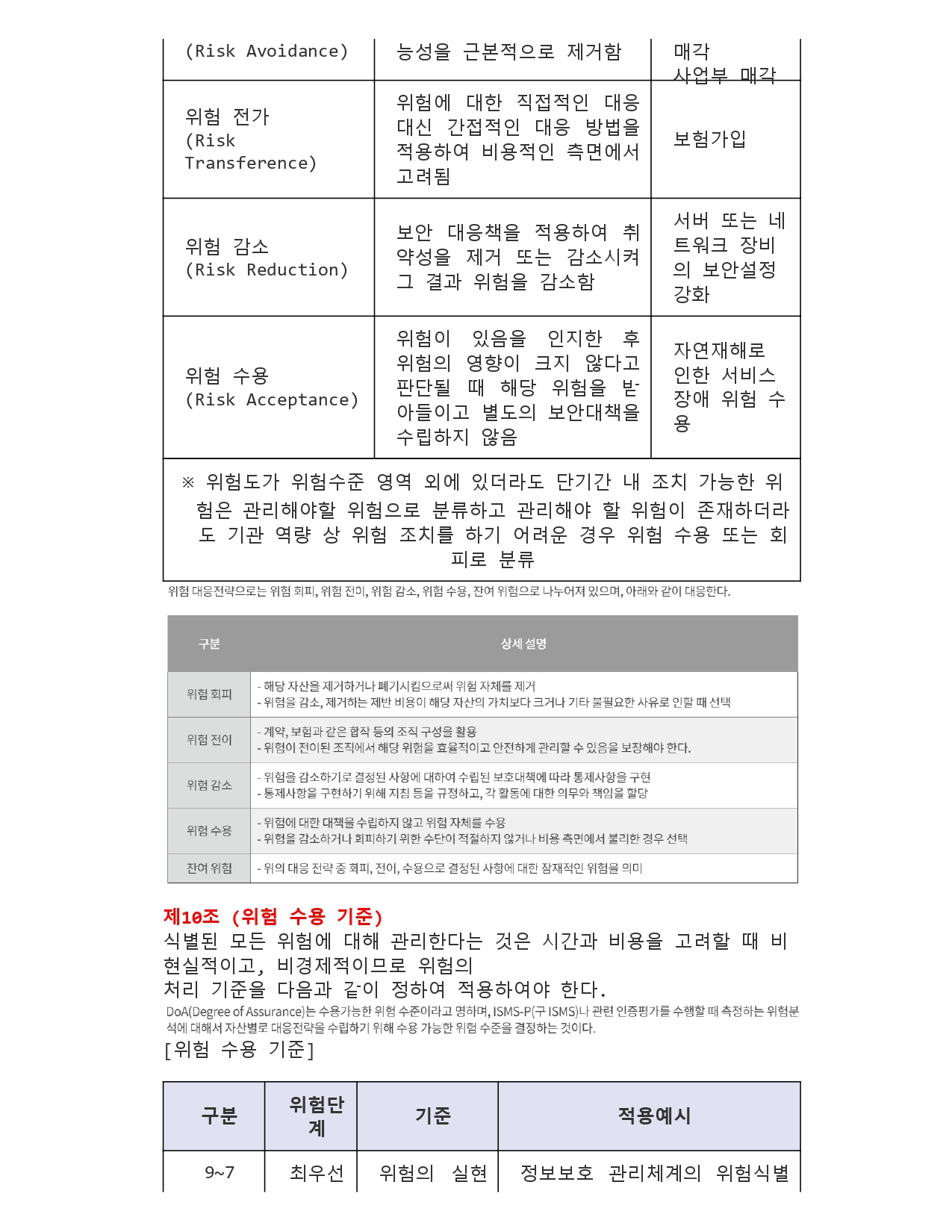

위험조치(위험대응전략)

정의

자산 현황을 파악하고 자산을 유형별로 식별, 분류한 후 자산별로 위험을 분석하여 적절한 보안요구사항을 도출한 후

정보보호대책을 수립, 적용하여 위험을 수용가능한 수준으로 감소, 유지하는 것

'정보보호' 카테고리의 다른 글

| 정보보호실무-05-위험분석 (0) | 2023.07.25 |

|---|---|

| 정보보호실무-04-취약점분석 (0) | 2023.07.25 |

| 정보보호실무-03-위협 (0) | 2023.07.25 |

| 정보보호실무-02-정보자산 식별과 평가 분석 방안 (0) | 2023.07.25 |

| 정보보호실무-01-위험관리 (0) | 2023.07.06 |